2FA secara drastis meningkatkan keamanan akun pengguna dengan menambahkan lapisan perlindungan kedua pada kredensial login utama. 2FA memerlukan konfigurasi, pengelolaan, dan langkah-langkah tambahan selama autentikasi, sehingga meningkatkan UX sekaligus memperkuat keamanan adalah suatu keharusan untuk menghindari frustrasi pengguna. Keseimbangan optimal antara kegunaan dan persyaratan keamanan wajib menciptakan aliran 2FA yang aman dan tanpa hambatan.

10 heuristik kegunaan berikut memandu Anda dalam merancang 2FA yang aman dan tanpa gesekan untuk produk digital apa pun:

Mengapa heuristik penting di 2FA UX?

Dalam desain UI/UX, heuristik adalah prinsip dan praktik yang sudah mapan untuk menciptakan desain produk yang ramah pengguna dan dapat digunakan. Tidak ada aturan ketat dalam desain 2FA UI/UX, namun desainer harus mengikuti heuristik kegunaan 2FA untuk menciptakan alur verifikasi, pemulihan, dan konfigurasi 2FA yang dapat digunakan, familier, dipelajari, lancar, sekaligus memperkuat keamanan aplikasi secara keseluruhan.

Contoh pola 2FA yang buruk vs. efektif

Mengikuti heuristik menciptakan UX 2FA yang efektif bagi pengguna, dan mengabaikan heuristik menyebabkan UX buruk:

| Miskin | Efektif | |

|---|---|---|

| Menawarkan kunci perangkat keras wajib untuk konfigurasi 2FA untuk aplikasi produktivitas umum Masalah: Pilihan 2FA terbatas |

Menampilkan beberapa pilihan 2FA, termasuk SMS, aplikasi pengautentikasi TOTP, biometrik, dan kunci perangkat keras, dengan penjelasan ringkas untuk setiap opsi | |

| SMS OTP dikirim segera setelah memasukkan kredensial login, batas waktu diatur selama beberapa detik, dan tidak ada opsi kirim ulang Masalah: Masalah aksesibilitas dan pengiriman |

OTP dikirim setelah menampilkan dua digit terakhir nomor telepon pada konfirmasi pengguna. Opsi kirim ulang tersedia, dan OTP akan kedaluwarsa dalam beberapa menit |

10 heuristik teratas untuk 2FA UX

10 heuristik kegunaan 2FA berikut membantu Anda merancang aliran 2FA tanpa gesekan, aman, dan efektif:

1. Aktifkan dengan alur pengaturan progresif

Di setiap alur konfigurasi 2FA, pengguna harus melakukan tugas progresif yang berbeda, jadi kami harus menawarkan UI konfigurasi langkah demi langkah untuk kesederhanaan. Berikut adalah langkah-langkah umum yang harus Anda sertakan dalam konfigurasi 2FA apa pun untuk meningkatkan kegunaan dan keamanan:

- Orientasi — Mendidik pengguna tentang metode 2FA spesifik

- Menghubungkan — Memasukkan nomor telepon, memindai kode QR, atau memasukkan kunci perangkat keras untuk pendaftaran 2FA

- Verifikasi — Verifikasi perangkat 2FA dengan OTP atau TOTP

- Pengaturan pemulihan — Mengunduh kode cadangan atau merekomendasikan pengaturan metode pemulihan apa pun

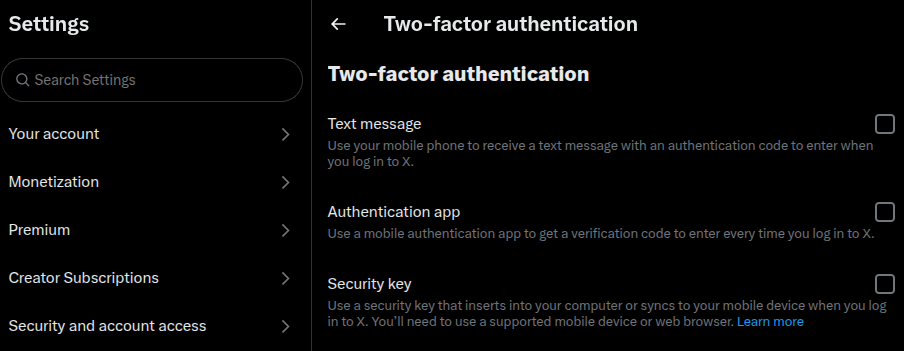

2. Berikan pilihan metode disertai penjelasan

Tawarkan beberapa metode 2FA, setidaknya dua opsi atau lebih, pilih dari SMS, aplikasi autentikator TOTP, biometrik, dan kunci perangkat keras, dan biarkan pengguna memilih metode yang diinginkan.

Tambahkan penjelasan ringkas untuk setiap metode, juga gunakan penjelasan orientasi dengan tautan pelajari lebih lanjut, sehingga meskipun pengguna tidak terbiasa dengan metode 2FA tertentu, mereka dapat dengan cepat mempelajari dan beradaptasi melalui produk Anda.

3. Tawarkan pemeriksaan awal untuk kompatibilitas perangkat/browser

Tidak semua pengguna menggunakan perangkat terbaru untuk mengakses produk Anda — mereka dapat menggunakan perangkat kelas bawah dan browser yang cukup lama. Menampilkan pesan kompatibilitas di akhir wizard konfigurasi atau berwarna abu-abu tanpa penjelasan bukanlah praktik yang baik karena akan membingungkan atau membuat pengguna frustrasi.

Hanya menampilkan opsi 2FA yang didukung perangkat atau browser pengguna. misalnya menyembunyikan opsi biometrik jika perangkat tidak mendukung verifikasi biometrik.

4. Hindari pengulangan yang tidak perlu di seluruh sesi

Hindari 2FA ketika risiko keamanan sangat rendah untuk meningkatkan kenyamanan pengguna. Melewati 2FA pada perangkat yang sering digunakan pengguna untuk mengakses produk, juga dikenal sebagai perangkat tepercaya, adalah hal yang umum terjadi pada sebagian besar produk. Pada perangkat tepercaya, produk digital sering kali melewatkan 2FA meskipun pengguna logout, kecuali jika hasil penilaian risiko diubah.

5. Menampilkan jalur fallback tanpa menu tersembunyi

Metode 2FA bisa gagal, jadi tawarkan titik inisialisasi yang jelas untuk aliran 2FA sekunder, dan jika gagal, tawarkan akses ke aliran pemulihan 2FA. Jangan pernah menyembunyikan opsi ini di bawah menu tersembunyi dan membuat pengguna frustrasi, terutama ketika suasana hati mereka berubah karena takut akun terkunci. Mengungkapkan opsi sekunder dan pemulihan secara progresif untuk tujuan keamanan dan untuk menghindari tantangan pengambilan keputusan pengguna.

6. Gunakan bahasa yang menjelaskan, bukan membingungkan

2FA melibatkan kriptografi, perangkat keras, dan fitur keamanan tingkat sistem operasi, namun tidak menggunakan jargon teknisnya untuk menjelaskan fitur keamanan atau langkah alur pengguna. Gunakan bahasa non-teknis yang sederhana untuk mendeskripsikan 2FA dengan cara yang dapat dipahami semua orang.

Berikut ini contohnya:

- Melakukan: Gunakan aplikasi autentikator untuk menghasilkan kode satu kali untuk autentikasi dua faktor

- Jangan: Gunakan aplikasi TOTP untuk memperkuat keamanan 2FA dengan algoritma RFC 6238 TOTP

7. Dukung kunci biometrik dan perangkat keras jika memungkinkan

Biometrik menawarkan metode verifikasi pengguna yang paling nyaman. Tanpa OTP, salin-tempel, mengetik— pengguna hanya perlu melihat ke kamera atau menyentuh sensor sidik jari, apa pun jenis perangkatnya. Kunci perangkat keras modern telah terbukti keamanannya dibandingkan semua metode 2FA lainnya. Dukungan biometrik untuk kenyamanan dan kunci perangkat keras bagi pengguna yang ekstra hati-hati terhadap keamanan online.

8. Hormati prinsip aksesibilitas

Desain perintah dan alur 2FA dengan mempertimbangkan aksesibilitas untuk membantu semua orang mengamankan akun mereka, apa pun kemampuannya. Berikut beberapa faktor aksesibilitas yang sangat penting dalam desain 2FA:

- Kontras elemen teks dan UI yang dioptimalkan

- Navigasi papan ketik

- Kirim ulang opsi OTP dan batas waktu yang cukup lama

- Dukungan isi otomatis dan salin-tempel OTP

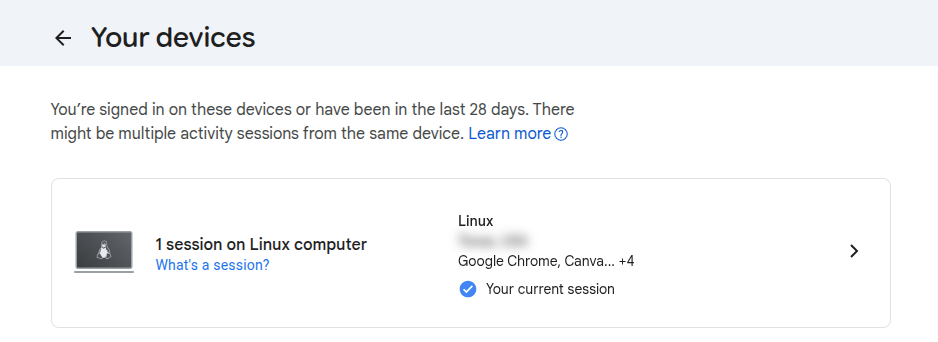

9. Izinkan pengguna meninjau dan mencabut perangkat tepercaya

Buat bagian atau halaman baru di pengaturan pengguna untuk meninjau dan mencabut perangkat tepercaya. Ini membantu pengguna memblokir akses akun untuk perangkat tertentu jika hilang atau dicuri.

10. Minimalkan gesekan tanpa melemahkan keamanan

Tingkatkan produktivitas pengguna dengan mengurangi interaksi pengguna dengan aktivitas 2FA tanpa melemahkan keamanan. Berikut beberapa cara umum untuk melakukannya:

- Batas waktu yang dioptimalkan — Seimbangkan kenyamanan dan keamanan untuk OTP dan batas waktu sesi

- Beberapa metode 2FA — Pengguna dapat memilih berdasarkan kenyamanan dan keamanan

- Pengisian otomatis dan verifikasi otomatis — Isi otomatis dan verifikasi otomatis OTP SMS jika produk Anda adalah aplikasi seluler

Metrik untuk mengevaluasi kegunaan

- Tingkat pengabaian konfigurasi — Jika lebih banyak pengguna yang berpindah tanpa mengonfigurasi 2FA, ada masalah kegunaan dalam alur konfigurasi 2FA

- Tingkat keberhasilan entri kode — Jika lebih banyak pengguna yang memasukkan kode OTP atau TOTP dengan benar pada upaya pertama, faktor kegunaan prompt 2FA tinggi

- Penghentian sesi selama pemulihan — Jika lebih banyak pengguna meninggalkan proses saat mereka berada di tengah alur pemulihan 2FA, kegunaan keseluruhan alur pemulihan akan rendah

Ringkasan: Heuristik vs. mitigasi risiko

Mengurangi risiko keamanan berdasarkan implikasi keamanan berikut saat menerapkan heuristik:

| Heuristis | manfaat UX | Implikasi keamanan |

|---|---|---|

| Aliran yang disederhanakan | Tingkat penyelesaian yang lebih tinggi | Hindari melewatkan perlindungan keamanan wajib |

| Kegigihan sesi | Mengurangi kelelahan autentikasi ulang | Risiko jika perangkat dibagikan |

| Batas waktu yang diperpanjang | Manfaat aksesibilitas | Hindari waktu tunggu yang terlalu lama untuk meminimalkan risiko serangan bruteforce |

| Melewatkan 2FA | Manfaat produktivitas | Jangan pernah melewatkan 2FA pada perangkat yang tidak tepercaya atau aktivitas mencurigakan |

| Berbagai opsi pemulihan | Fleksibilitas pemulihan | Risiko jika metode yang lemah digunakan |

FAQ

Seberapa sering perintah 2FA muncul?

Minimal mungkin. Produk umum mungkin bertanya sekali pada perangkat pribadi baru dan bertanya lagi hanya jika ada risiko keamanan

Haruskah kita mencentang opsi “perangkat kepercayaan” secara default?

Sebaiknya diperiksa pada perangkat pribadi untuk mengurangi gesekan

Apakah prompt 2FA hanya digunakan dengan login?

Tidak, Anda dapat menggunakannya untuk mengamankan fitur sensitif, misalnya sebelum memproses transaksi keuangan

LogRocket membantu Anda memahami bagaimana pengguna merasakan produk Anda tanpa perlu menonton ratusan sesi tayangan ulang atau berbicara dengan lusinan pelanggan.

Galileo AI dari LogRocket mengawasi sesi dan memahami masukan pengguna untuk Anda, mengotomatiskan bagian pekerjaan Anda yang paling memakan waktu dan memberi Anda lebih banyak waktu untuk fokus pada desain hebat.

Lihat bagaimana pilihan desain, interaksi, dan masalah memengaruhi pengguna Anda — dapatkan demo LogRocket hari ini.

Berita Terkini

Berita Terbaru

Daftar Terbaru

News

Berita Terbaru

Flash News

RuangJP

Pemilu

Berita Terkini

Prediksi Bola

Togel Deposit Pulsa

Technology

Otomotif

Berita Terbaru

Slot Demo Gratis Tanpa Potongan 2025

Slot yang lagi gacor

Teknologi

Berita terkini

Berita Pemilu

Berita Teknologi

Hiburan

master Slote

Berita Terkini

Pendidikan

Resep

Jasa Backlink

One Piece Terbaru